Обзор видео курсо

Обзор видео курсов!

Наш видео канал создан для всех кто ищет разные видео курсы, мануалы, кейсы, аудио курсы, разные стратеги по заработку и тд.

Многие авторы курсов мягко сказать обманывают своих покупателе. Авторы предлагают на своих одностраничных сайтах золотые горы. А что в итоге? Вы покупаете их курс в надежде, что начнете зарабатывать деньги в интернете. Но на самом деле Вы просто выкинули свои деньги на ветер. В душе горечь и сожаление.

Прежде чем Вы решите купить какой либо курс, обязательно по смотрите отзыв на нашем канале. Если отзыва на тот курс который Вы выбрали пока нет, просто напишите в отзывах, на какой курс нужно сделать видео обзор. И он появится в ближайшее время на нашем канала.Так Вы хотя бы сохраните свои деньги и нервы!

Для того, что бы быть в курсе всех событий и не искать наш канал на ютюбе, жмите на кнопку подписаться.

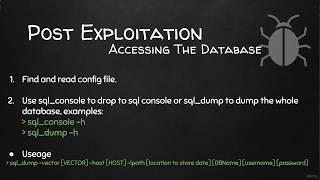

Получаем доступ к базе данных

Устанавливаем обратное подключение с помощью Weevely

Загружаем файлы на целевой сайт

Скачиваем файлы с целевого сайта

Обходим ограничения прав и выполняем Shell команды

Основы Weevely Получаем доступ к остальным веб сайтам используем Shell коман

Переходим их обратной оболочки reverse shell в Shell Weevely оболочку Weevely

Работаем c обратным Shell'ом reverse shell

Введение в раздел После атаки

Анализируем результаты сканирования

Сканируем целевой веб сайт на наличие уязвимостей

Создаем словарь

Что такое Брутфорс и Перебор по словарю

Безопасность Закрываем уязвимости CSRF

Используем уязвимости CSRF для смены пароля администратора с помощью ссылки

Используем уязвимости CSRF для смены пароля администратора с помощью HTML фай

Исследуем Межсайтовую Подделку Запроса CSRF

Авторизируемся под администратором манипулируя Cookies

BeEF Получаем полный контроль над Windows машиной жертвы

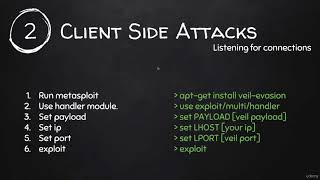

Бонусная Лекция Слушаем входящие подключения

Бонусная Лекция Генерируем бэкдор, который не видят антивирусы

BeEF Угоняем пароли с помощью фейковой авторизации

BeEF Запускаем простые команды на машинах жертв

BeEF Работаем с пойманными жертвами

Ловим жертв в BeEF с помощью постоянного XSS

Ловим жертв в BeEF с помощью отраженного XSS

Исследуем XSS в DOM

Исследуем продвинутый постоянный XSS

Исследуем постоянный XSS

Исследуем еще более продвинутый отраженный XSS