cipher feedback mode (CFB) | urdu hindi | cipher feedback mode lecture | CFB tutorial | CFB | part30

Автор: IT Expert Rai Jazib

Загружено: 2018-08-02

Просмотров: 327

Welcome back to our channel

Title:- cipher feedback mode (CFB) | urdu hindi | cipher feedback mode lecture | CFB tutorial | CFB | part30

===

Topics Covered in the playlist (Try to Ignore this):

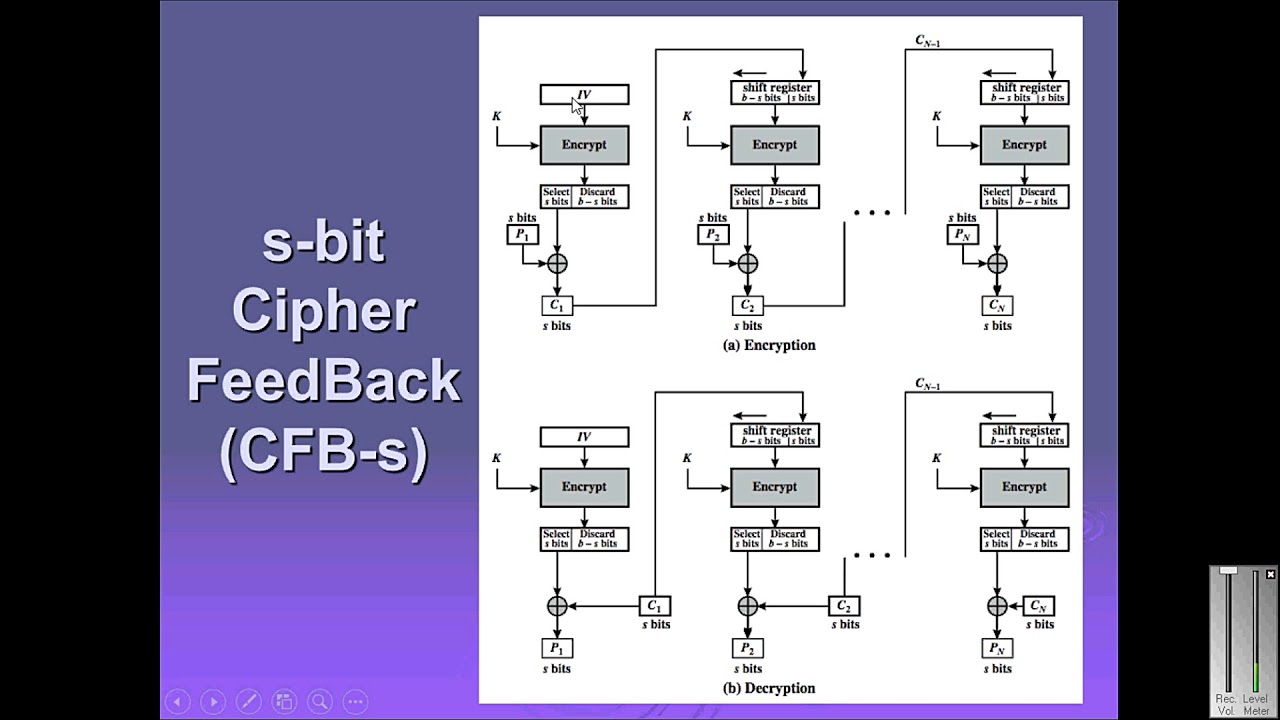

cipher feedback mode in cryptography,cipher feedback mode in cryptography in hindi,cipher feedback mode example,cipher feedback mode example in hindi,Block Cipher Modes : Cipher Feedback Mode Explained,Block Cipher Modes : Cipher Feedback Mode Explained in Hindi,Cipher Feedback Mode Explanation with example in hindi,Cipher Feedback Mode Explanation with example,cfb mode encryption example in urdu,cfb mode encryption example,cfb mode encryption example in hindi,cipher,mode

• Introduction to Network Security, Information security, network security. Computer security, Security Trends, OSI Security Architecture, Security Attacks, Security Services, Security Mechanisms, A model for Network Security

• Symmetric encryption principles, Shift cipher, Rot-13 cipher, Ceasar cipher

• Cryptography, Cryptanalysis techniques,

• Security Threats in Ad-hoc Social Networks,

• Polyalphabetic ciphers, brute force search

• Fiestel cipher structure, Data Encryption Standard

• DES

• DES

• Cipher Block Modes of Operations

• CBM

• Secret key cryptography, key distribution scenario and issues, PRNGs

• Public key cryptography

• Diffie-hellman key agreement, exchange and its security, public key applications

• Quiz # 2

• Mid Term Week

• Mid Term Week

• RSA, Digital signature

RSA security

• Secret sharing, Threshold based SS

• Blakley’s scheme, Entity authentication

• S-MIME

• IP Security Overview, IP Security Policy

• Web Security, Threats and approaches, SSL

• Legal and ethical aspects

• System Security, Intruders, Intrusion Detection, Audit Records, Statistical Anomaly detection

• Rule based intrusion detection, Distributed intrusion detection, honeypots,

• Password management, protection, Strategies to choose password

• Malicious Software’s

• The Need for Firewalls

• Firewall Characteristics

• Types of Firewalls

• Firewall Basing

• Firewall Location and Configurations

Tags:-

#General Knowledge-GK

#EH_BY_IT_Expert_Rai_Jazib

#Birds_Lover

#IT_Expert_Rai_Jazib

#Worlds_color

_____________/LINKS\____________________________

► Facebook:➜ / it-expert-rai-jazib-423950851519009

► Twitter:➜ / rai_jazib

► Pinterest:➜ / raijazib

► Website:➜ https://itexpertraijazib.blogspot.com/

================================================

Доступные форматы для скачивания:

Скачать видео mp4

-

Информация по загрузке: