What are Yara Rules (and How Cybersecurity Analysts Use Them)

Автор: Simply Cyber - Gerald Auger, PhD

Загружено: 2021-04-26

Просмотров: 46441

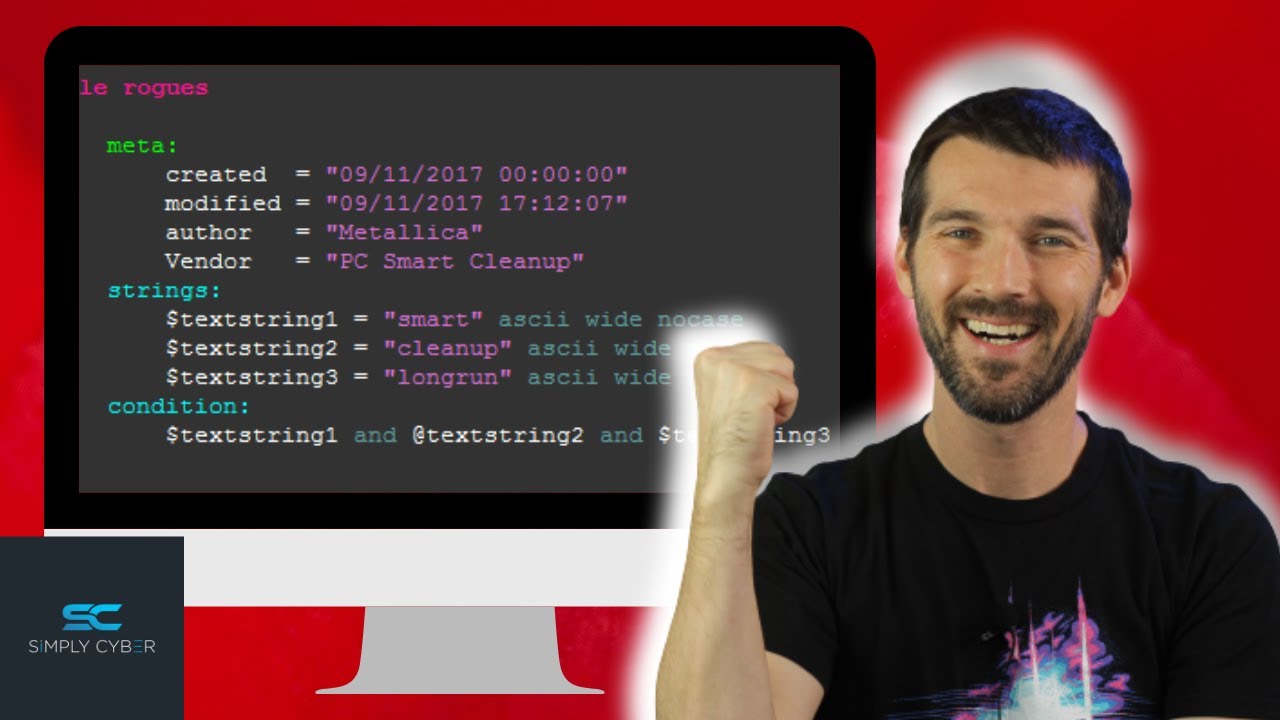

In this video, we are explaining what Yara rules are and how to use them in practice. We will look at two examples, explain where they fit in the cybersecurity ecosystem, and how you can write your own.

📒 Show Notes 📒

⏰ Markers

0:00 Preview

Simply Cyber's mission is to help purpose driven professionals make and and take a cybersecurity career further, faster.

---------------------------------------------------------------------------------

🤝 Social Media 🤝

LinkedIn: / geraldauger

Twitter: / gerald_auger

YouTube: / geraldauger

Discord: / discord

Twitch: / gerald_auger_simplycyber

---------------------------------------------------------------------------------

🔥 My Curated Free Cyber Resources: https://SimplyCyber.io

---------------------------------------------------------------------------------

---------------------------------------------------------------------------------

🙌🏼 Donate 🙌🏼

Like the channel and got value? Please consider supporting the channel

https://www.buymeacoffee.com/SimplyCyber

---------------------------------------------------------------------------------

---------------------------------------------------------------------------------

😎 Merch 😎

👉🏼 SimplyCyber Branded Gear: https://teespring.com/stores/simplycyber

---------------------------------------------------------------------------------

🎥 My livestreams are produced through StreamYard. Get a $10 credit using my referral link below if you ever upgrade to pro plan.

STREAMYARD $10 REFERRAL - https://streamyard.com?pal=6534222448...

Disclaimer: All content reflects the thoughts and opinions of Gerald Auger and the speakers themselves, and are not affiliated with the employer of those individuals unless explicitly stated.

Доступные форматы для скачивания:

Скачать видео mp4

-

Информация по загрузке: