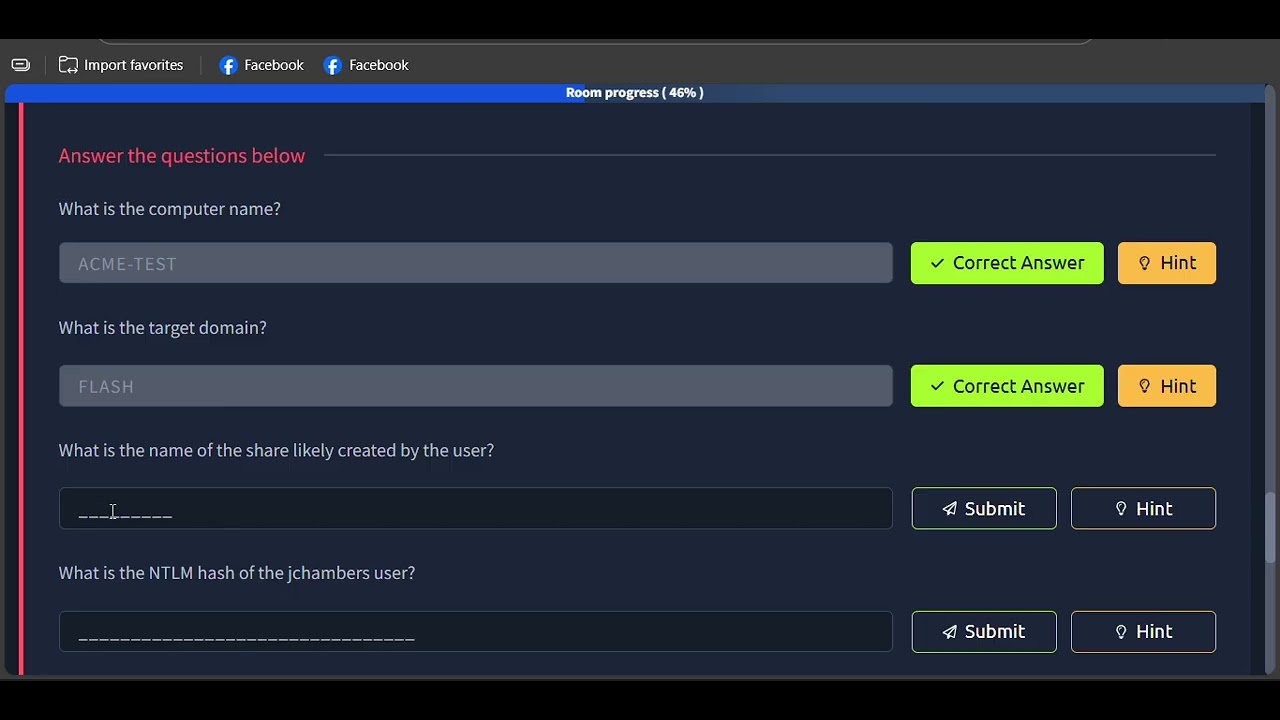

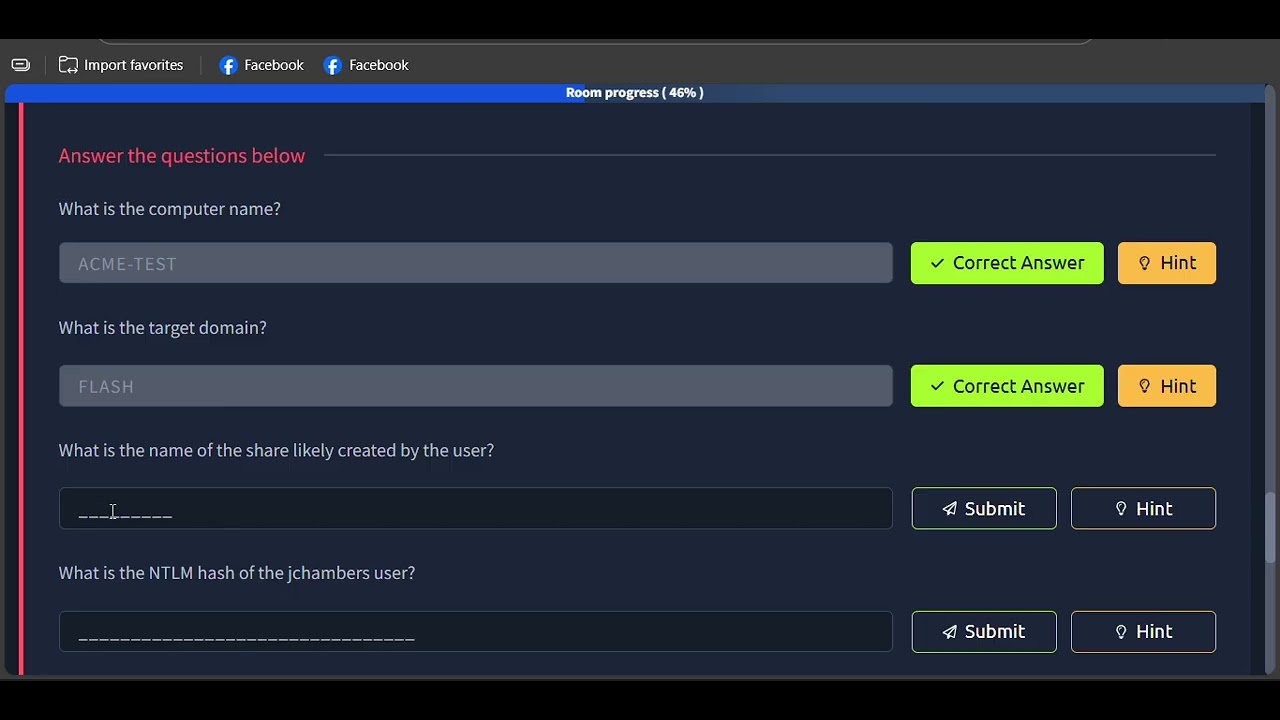

Metasploit: Meterpreter (Post-Exploitation Challenge) | Walkthrough on Tryhackme — Uncut, No Music

Доступные форматы для скачивания:

Скачать видео mp4

-

Информация по загрузке:

Обзор типичного ФИШИНГОВОГО сайта

LLM и GPT - как работают большие языковые модели? Визуальное введение в трансформеры

How Bug Bounty Hunters Automate Recon (Arson Framework and JHaddix Methodology v4)

1$ vs 1000$ 3D ПРИНТЕР !)

Понимание Active Directory и групповой политики

Я Построил Молот Высокого Давления

💾СОБРАЛ NAS НА TrueNAS💽 НЕ ПОНИМАЮ, КАК ЖИЛ БЕЗ НЕГО САМОДЕЛЬНОЕ ХРАНИЛИЩЕ ЭТО ПРОСТО

OSINT для начинающих: узнайте всё о ком угодно!

Как работала машина "Энигма"?

Почему Собаки Вдруг ЗАЛЕЗАЮТ На Вас? (Причина шокирует)

Сисадмины больше не нужны? Gemini настраивает Linux сервер и устанавливает cтек N8N. ЭТО ЗАКОННО?

Что происходит с нейросетью во время обучения?

Правительство США запретит устройства TP-Link: взлом китайского Wi-Fi-роутера в режиме реального ...

Но что такое нейронная сеть? | Глава 1. Глубокое обучение

VMware Pro БЕСПЛАТНО. Установите Kali Linux на Windows 11 ПРЯМО СЕЙЧАС

КАК УСТРОЕН TCP/IP?

Как бы выглядел человек в 4D?

Илон Маск ПОДСТАВИЛ Всех! Афера с ИИ Дата Центрами В Космосе. Скандал с Grok. Крупный Шаг OpenAI.

Основы ПЛК: структурированный текст

Что такое TCP/IP: Объясняем на пальцах