Лаборатория этичного хакинга: анализ и предотвращение исчерпания DHCP-адресов.

Автор: SecOps Insider

Загружено: 2025-12-25

Просмотров: 202

Это видео предназначено исключительно для образовательных целей и тестирования этических аспектов безопасности. Все демонстрации проводятся в закрытой лабораторной среде. Несанкционированный доступ к компьютерным системам строго запрещен.

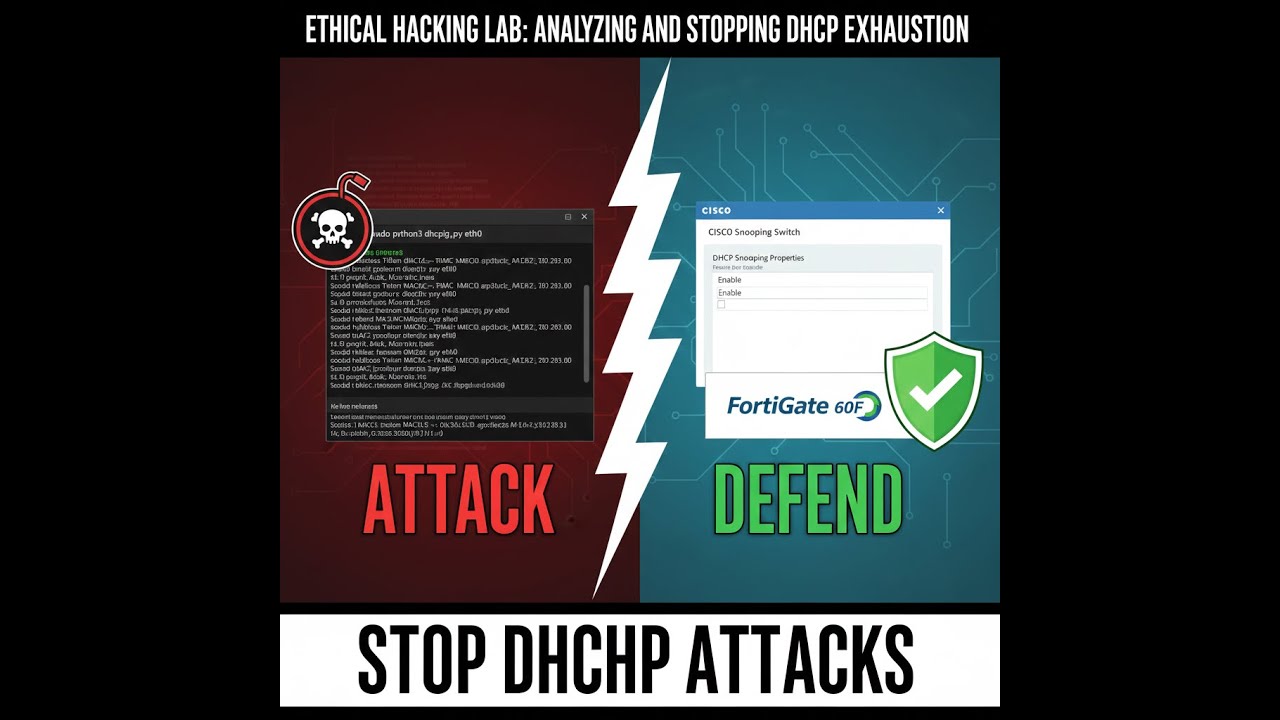

🦈 Лаборатория этичного хакинга: анализ и предотвращение атаки с исчерпанием DHCP-адресов

Может ли один скрипт действительно вывести из строя всю офисную сеть? В этом видео мы подробно рассмотрим атаку с исчерпанием DHCP-адресов, чтобы показать, как она работает и, что более важно, как от нее защититься.

Мы начнем с развертывания DHCPig на машине с Ubuntu 24, чтобы имитировать действия злоумышленника в сети. Вы увидите, как именно он переполняет пул и оставляет легитимных пользователей без IP-адресов. Затем мы перейдем к этапу «защиты», используя FortiGate 60F и управляемый коммутатор Cisco SG300, чтобы окончательно остановить атаку.

Доступные форматы для скачивания:

Скачать видео mp4

-

Информация по загрузке: