Ghost Calls: How Hackers Exploit Microsoft Teams and Zoom for Stealth Attacks

Автор: TechDailyAI

Загружено: 2026-01-13

Просмотров: 5

In this eye-opening episode of TechDaily.ai, hosts David and Sophia uncover a sophisticated new cyberattack dubbed "ghost calls," where hackers exploit Microsoft Teams and Zoom communications to bypass corporate firewalls undetected. Dive deep into the delicate balance companies face between security and performance, and how the widely recommended split tunneling creates a hidden vulnerability.

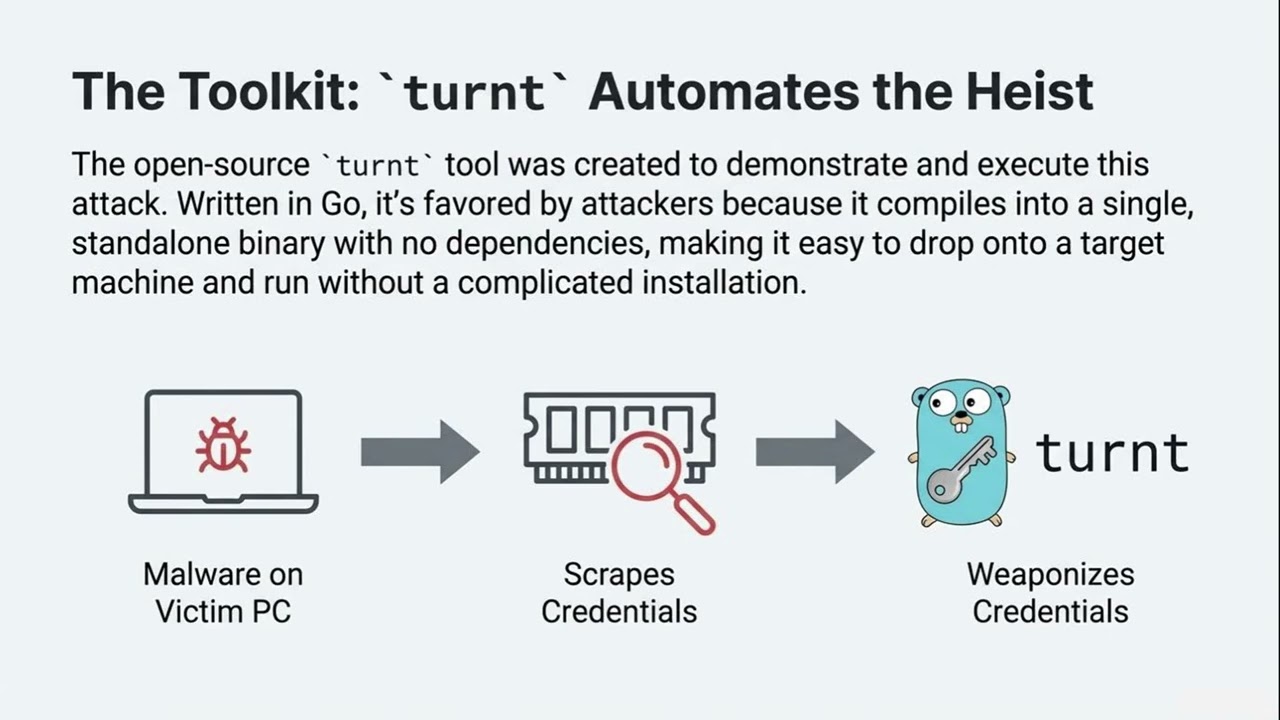

Learn how attackers leverage trusted infrastructure, like TURN relay servers, to create encrypted, uninspected tunnels that look like typical video calls but carry malicious command-and-control traffic. Discover how portable, long-lived credentials issued by Teams and Zoom become the key to these invisible attacks, allowing cybercriminals to operate remotely while masquerading as legitimate users inside the network.

David and Sophia break down the attack flow step-by-step, explain why traditional network defenses fall short, and reveal practical endpoint-focused detection strategies including process verification, canary tokens, and tooling signature analysis. This episode highlights the urgent need for zero-trust approaches even within trusted collaboration tools.

Whether you manage enterprise security or just want to stay informed about emerging cyber risks, this episode arms you with critical insights to protect your organization from ghost calls hiding in plain sight.

Tune in now, subscribe, and share this episode with your network to raise awareness about this groundbreaking threat and the evolving landscape of secure teamwork.

Доступные форматы для скачивания:

Скачать видео mp4

-

Информация по загрузке: