Cloning Wi-Fi with Captive Portal: Evil Twin Attack for Credential Capture!

Автор: EthHacks

Загружено: 2025-03-12

Просмотров: 912

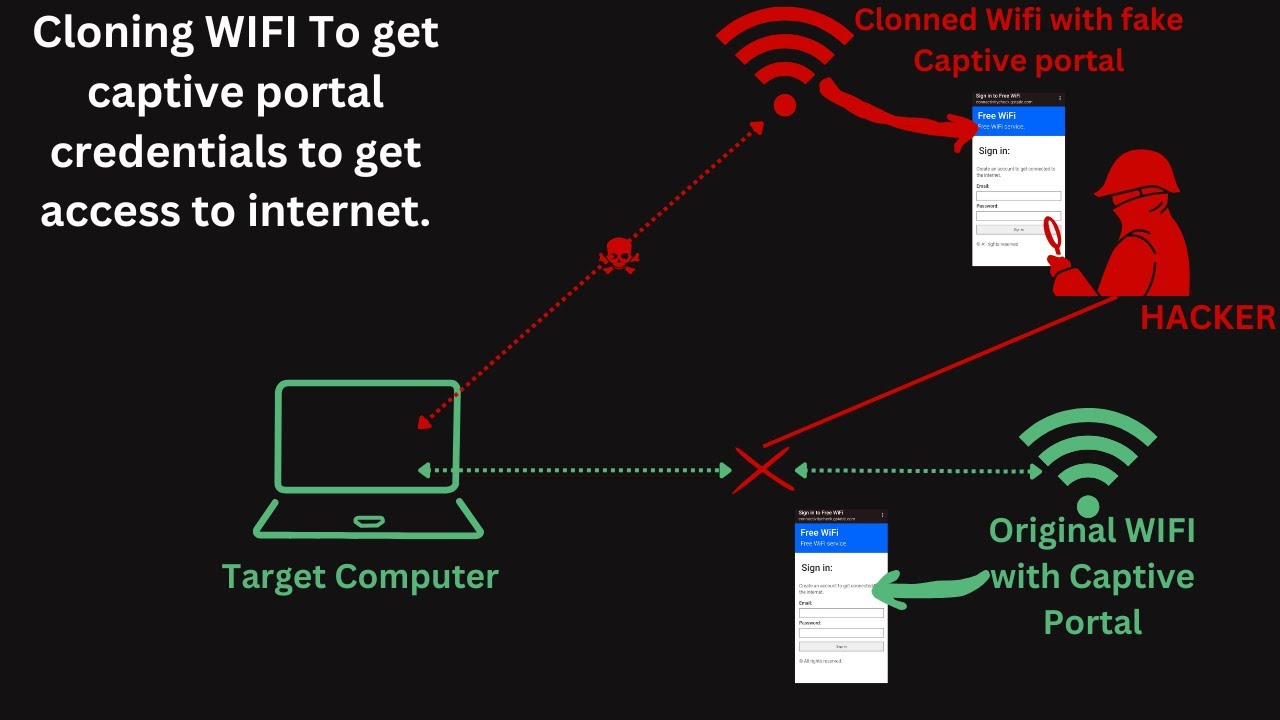

In this video I will demonstrate how hackers use evil twin attack to clone original Wi-Fi having captive portal so that the fake Wi-Fi also have the exactly similar captive portal and capture credentials of captive portal using that fake Wi-Fi. Wireless-Toolkit tool is used in this video. This video is complete for educational purpose.

Also, if you want to protect yourself from these types of attacks check out our Wireless Protect tool which you can download from GitHub and if you want to learn the use of this tool you can watch demonstration video of wireless protect tool on this YouTube channel or visit our website for documentation.

Requirements:

Operating System: Linux

USB Network Adapters

If you found this video informative, support our Ethhacks platform.

Links:

Website: https://ethhacks.net/

GitHub: https://github.com/Ethhacks-official

Wireless-Toolkit Documentation: https://ethhacks.net/documentation/wi...

Wireless-Toolkit download: https://github.com/Ethhacks-official/...

Wireless-Protect: https://ethhacks.net/documentation/wi...

Доступные форматы для скачивания:

Скачать видео mp4

-

Информация по загрузке:

![Hack Hotel, Airplane & Coffee Shop Hotspots for Free Wi-Fi with MAC Spoofing [Tutorial]](https://image.4k-video.ru/id-video/taAD2z8spP0)

![Hack Wi-Fi & Networks with the Lazy Script Framework [Tutorial]](https://image.4k-video.ru/id-video/PUQ1bMtft-o)