Desautenticação básica com aireplay-ng (IEEE 802.11)

Автор: Bandeirinha

Загружено: 2026-01-03

Просмотров: 4

⚠️ AVISO LEGAL E ÉTICO

Este conteúdo tem finalidade exclusivamente educacional e demonstrativa.

As técnicas, ferramentas e exemplos apresentados neste vídeo servem apenas para compreender o funcionamento do protocolo Wi-Fi (IEEE 802.11), suas falhas históricas e as medidas modernas de proteção utilizadas atualmente.

Nenhuma demonstração aqui deve ser aplicada em redes, dispositivos ou sistemas sem autorização expressa e documentada do responsável legal.

Interferir deliberadamente em redes Wi-Fi de terceiros — mesmo sem acesso a dados — pode caracterizar crime, infração administrativa ou violação civil, dependendo da legislação local.

O autor não incentiva, apoia ou se responsabiliza por qualquer uso indevido das informações apresentadas.

Sempre pratique estudos de segurança apenas em ambientes controlados, como:

"laboratórios próprios"

"equipamentos de sua propriedade"

"redes com autorização formal por escrito"

######################################################################################

Preparação:

$ sudo su

apt install aircrack-ng

Suíte de ferramentas necessárias para o ataque

ifconfig

identifique a interface utilizada: wlan0 (exemplo)

iwconfig

pegue o endereço MAC do ponto de acesso: 84:XX:29:XX:00:XX (valor fictício)

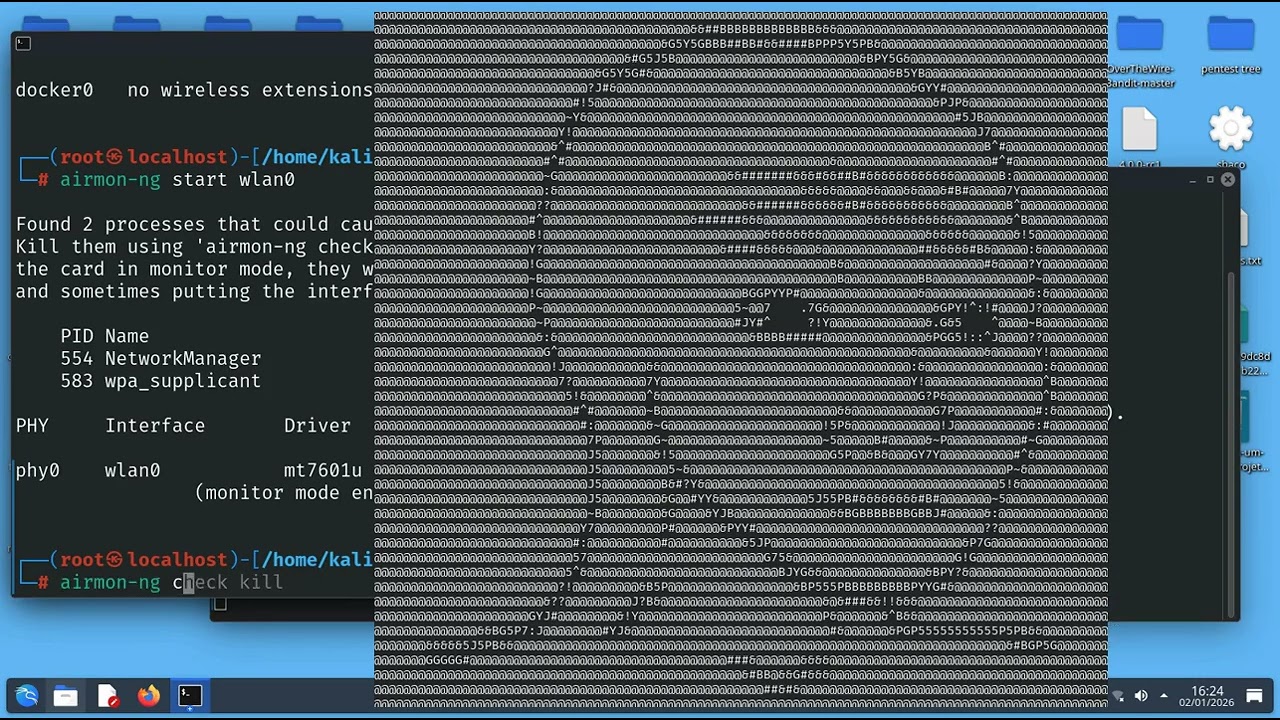

airmon-ng start wlan0

acione o modo de monitoramento onde geralmente wlan0 passa a ser wlan0mon

airmon-ng check kill

encerre processos que podem interferir e repita o comando para conferir

se não houver mais processos listados, parta para o ataque

ATAQUE:

aireplay-ng -0 0 -a 84:XX:29:XX:00:XX -D wlan0mon

ou wlan0 (no meu "debian" funciona sem "mon")

#######################################################################################

CONVERSANDO COM O GPT:

Prompt:

"""

Explique o comando "aireplay-ng -0 0 -a 84:XX:29:XX:00:XX -D wlan0"

"""

GPT:

Conceitos e explicação:

aireplay-ng

É o programa responsável por injetar frames Wi-Fi na interface em modo monitor.

-0

Indica o tipo de frame usado:

0 = deauthentication (desautenticação)

👉 Conceito:

Um frame de deauth informa que uma estação não está mais autenticada.

No padrão antigo do Wi-Fi, esses frames não eram protegidos criptograficamente.

-0 0

O segundo 0 representa a quantidade de frames.

0 significa envio contínuo

Não é “tempo”, é número de pacotes

Conceitualmente:

“Envie esse tipo de frame repetidamente”

-a 84:XX:29:XX:00:XX

Define o endereço MAC do ponto de acesso (AP).

Conceito importante:

O frame finge vir do AP

Clientes que confiam nesse AP podem aceitar o frame se não houver proteção ativa

-D

Flag interna do aireplay-ng para controle de driver/injeção.

Não muda o conceito do ataque em si, apenas como o frame é enviado pela interface.

wlan0

A interface de rede sem fio usada para transmitir os frames.

Normalmente ela está em:

modo monitor

capaz de injeção de pacotes

O que acontece na prática (conceitualmente) quando esse comando é executado:

Frames de desautenticação são transmitidos

Eles dizem algo como:

“Você não está mais autorizado nesta rede”

Clientes que não têm proteção adequada:

aceitam o frame

se desconectam

tentam se reconectar

Por que isso funciona (ou não funciona)

Funciona quando:

A rede usa WPA/WPA2 antigos

802.11w (PMF) está desativado

Clientes aceitam frames não protegidos

Não funciona quando:

PMF/802.11w está ativo

WPA3 está corretamente configurado

O AP ignora frames de gerenciamento não autenticados

👉 Por isso, hoje esse comando é mais útil para testes defensivos, para verificar se a rede:

está vulnerável

precisa de hardening

Visão defensiva (importante):

Em segurança Wi-Fi moderna, esse tipo de tráfego é usado para:

testar resiliência do AP

validar se PMF está funcionando

treinar detecção em WIDS/WIPS

ensino de falhas históricas do 802.11

Доступные форматы для скачивания:

Скачать видео mp4

-

Информация по загрузке: