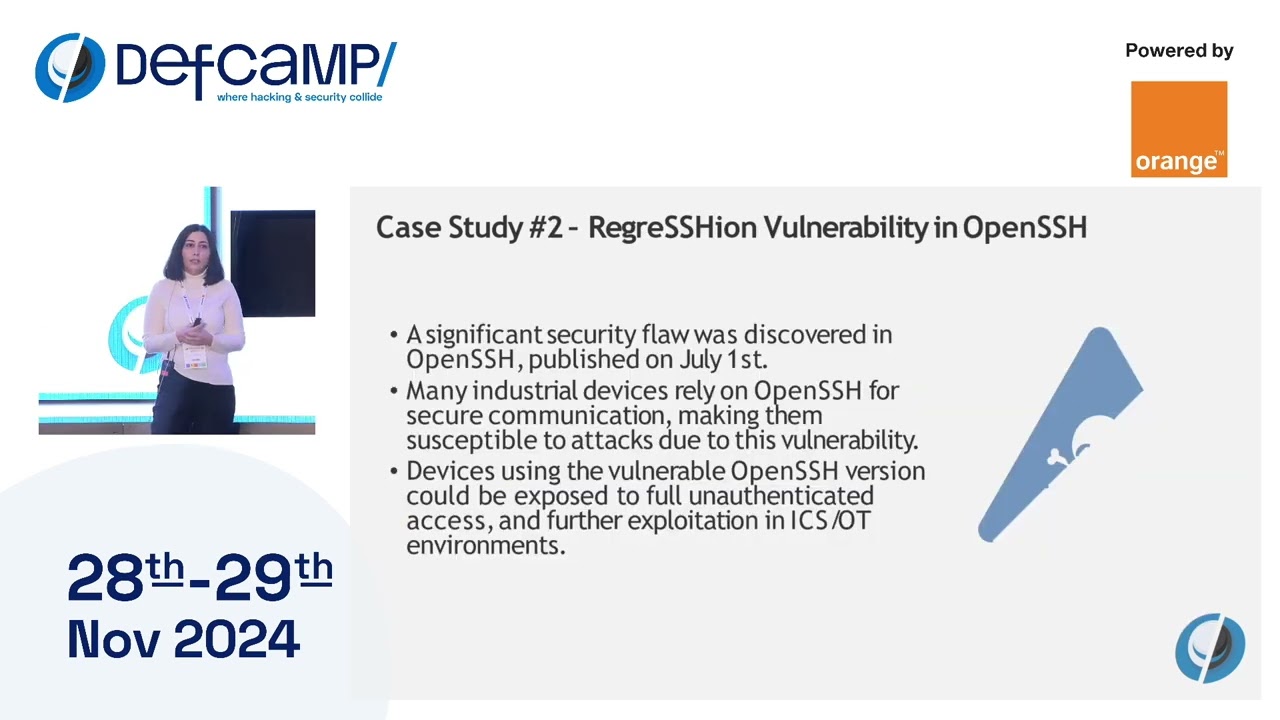

Leveraging Firmware Analysis and SBOMs to Identify Device Security Threats at DefCamp 2024

Автор: DefCamp

Загружено: 2024-12-19

Просмотров: 78

A DefCamp 2024 presentation by Zahra Khani, Principal Product Manager for IoT Security Assessment at Keysight Technologies

The most important annual hacking and cybersecurity conference in Central and Eastern Europe took place in Bucharest, on 28th-29th November 2024, bringing together the infosec expert community in the region.

Since 2011 to date, DefCamp has managed to attract over 15,000 participants from over 60 countries and 150 cities, passionate about hacking and vulnerabilities, and interested in developing their technical skills.

This time, DefCamp brought together over 2,000 participants, from IT operations specialists, auditors and consultants, security engineering experts, members of senior management, software engineering professionals, to sales and marketing people, education representatives, researchers and managers, from 50 countries.

Useful links:

https://def.camp

/ defcamp

https://x.com/DefCampRO

/ defcampro

Доступные форматы для скачивания:

Скачать видео mp4

-

Информация по загрузке: