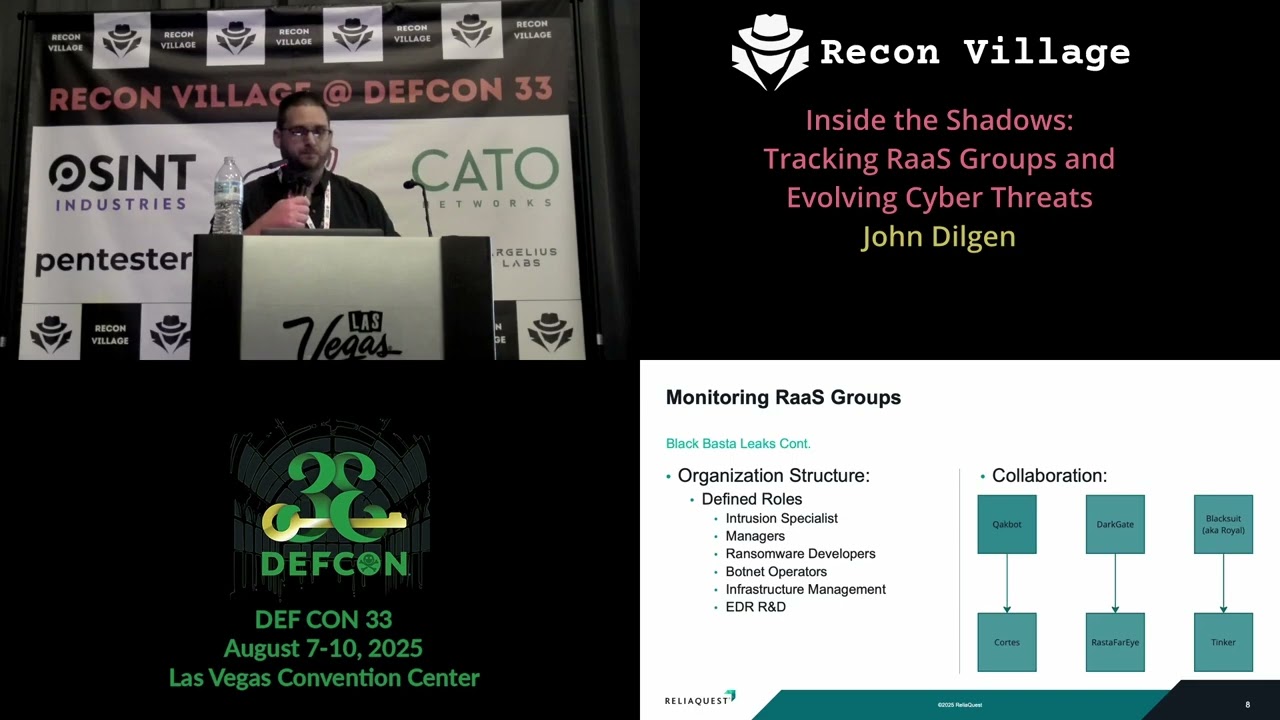

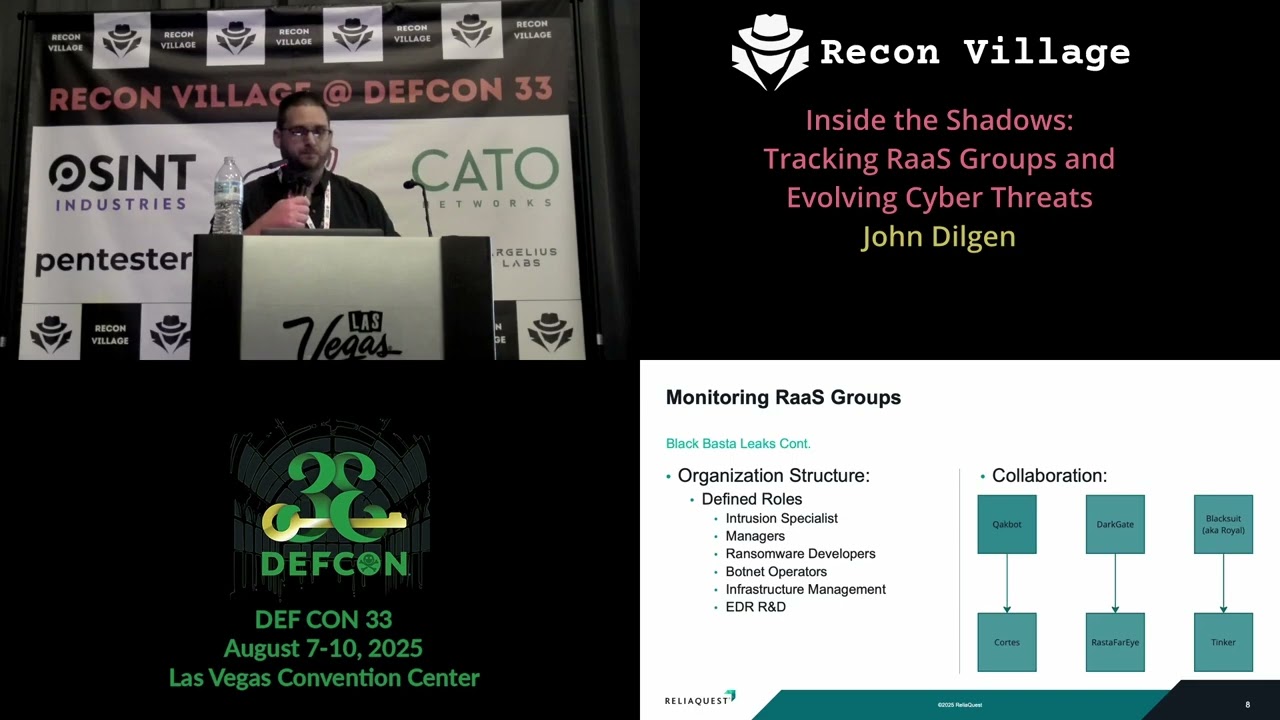

DEF CON 33 Разведывательный полигон — Внутри тени: отслеживание групп RaaS и киберугроз — Джон Ди...

Доступные форматы для скачивания:

Скачать видео mp4

-

Информация по загрузке:

DEF CON 33 Разведывательный поселок — Как стать одним из них: операции под прикрытием — Шон Джонс...

DEF CON 31: Военные истории — Отслеживание самых глупых кибернаёмников в мире — Купер Квинтин

DEF CON 33 - Exploiting Shadow Data from AI Models and Embeddings - Patrick Walsh

DEF CON 33 Разведывательный поселок — Составление карты теневой войны от Эстонии до Украины — Евг...

(Perfect) Cell Games: You Thought It Was Just Surveillance... - Mike Curnow - BSides CT 2025

Meshtastic в России: законно ли использовать?

Сисадмины больше не нужны? Gemini настраивает Linux сервер и устанавливает cтек N8N. ЭТО ЗАКОННО?

DEF CON 33 - Kill List: Hacking an Assassination Site on the Dark Web - Carl Miller, Chris Monteiro

Извлечение прошивки китайской IP-камеры — основы пентестинга в Интернете вещей

Как Хакеры Общаются в Терминале (БЕЗОПАСНО) без месенджеров | KALI LINUX CRYPTCAT

Я Построил Молот Высокого Давления

Чем ОПАСЕН МАХ? Разбор приложения специалистом по кибер безопасности

Разбираем зачем он нужен и как им пользоваться | Первый отдел

DEF CON 33 Разведывательный городок — OSINT и современная разведка: раскрытие глобальной VPN-инфр...

DEF CON 33 - Cash, Drugs, and Guns - Why Your Safes Aren't Safe - Mark Omo, James Rowley

Правительство США запретит устройства TP-Link: взлом китайского Wi-Fi-роутера в режиме реального ...

Как я металлизировал отверстия в печатных платах

Debian: САМЫЙ СТАБИЛЬНЫЙ Linux и ТЁМНАЯ История Создателя

Самая сложная модель из тех, что мы реально понимаем

Главное заблуждение об электричестве. Ричард Фейнман