How to Break PDF Encryption

Автор: Black Hat

Загружено: 2020-03-18

Просмотров: 17910

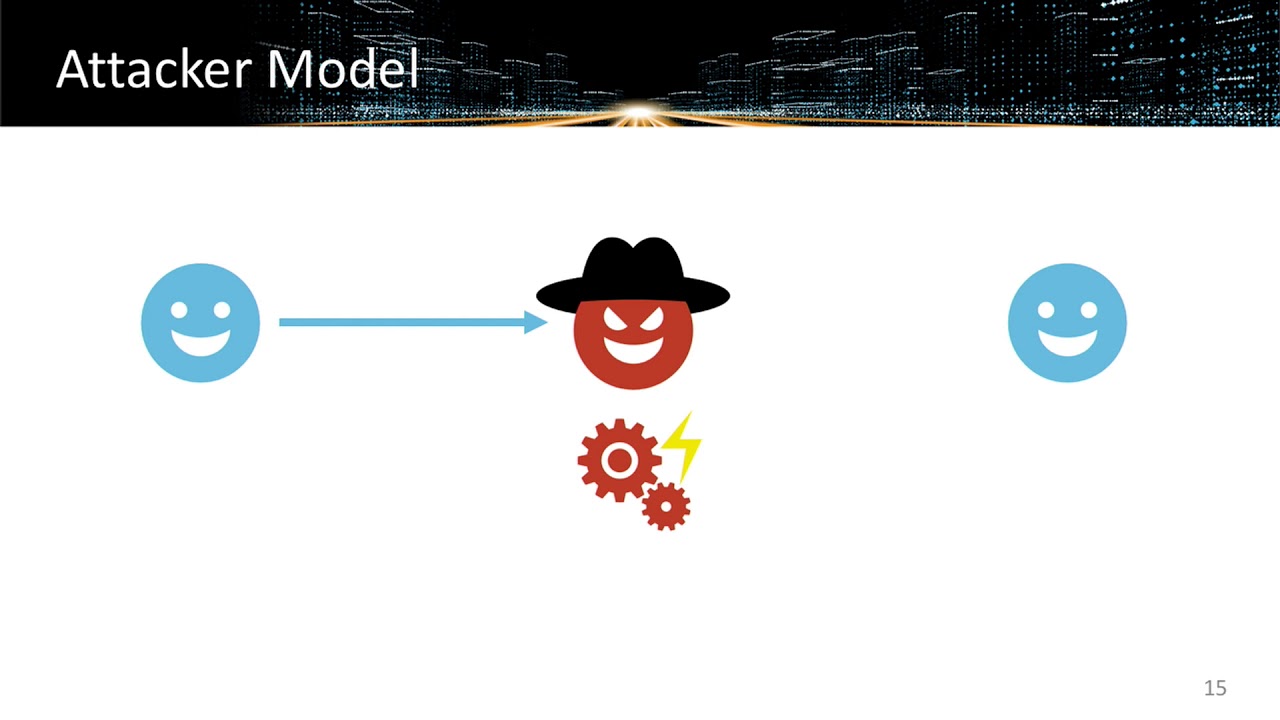

PDF is among the most widely used document formats worldwide. To ensure confidentiality, PDF supports document encryption. In this talk, we analyze PDF encryption and show two novel techniques for breaking the confidentiality of encrypted documents.

By Jens Müller and Fabian Ising

Full Abstract & Presentation Materials: https://www.blackhat.com/eu-19/briefi...

Доступные форматы для скачивания:

Скачать видео mp4

-

Информация по загрузке:

![Как сжимаются изображения? [46 МБ ↘↘ 4,07 МБ] JPEG в деталях](https://imager.clipsaver.ru/Kv1Hiv3ox8I/max.jpg)